-

Dove sono finite ? - 12 Gennaio 2022

Continua a leggere...

-

Il Server è giù… - 25 Maggio 2021

Continua a leggere...

-

Come Batman, non come Superman - 11 Maggio 2021

I migliori CISO pensano come Batman, non come Superman(*) (*) libera traduzione di un articolo di Christopher Muffat su HelpNet-Security Molti CISO si vedono come Superman, che vola in alto…Continua a leggere...

-

Come nelle favole - 02 Agosto 2020

E’ possibile che la favola di Ali Babà e i quaranta Ladroni sia in realtà un rapporto relativo ad alcune minacce di Cyber Security risalente nientepopodimeno che all'antica Persia ?…Continua a leggere...

-

I.T. Telefono casa - 08 Giugno 2020

Quanti programmi "chiamano casa" per fornire a chi li ha realizzati le più disparate informazioni non solo su come li stiamo usando, ma spesso anche sulle nostre attività e abitudini?…Continua a leggere...

-

Ransomware: che fare ? - 20 Febbraio 2020

Se non piove, pioverà... diceva lo slogan che negli anni '70 invitava ad acquistare un impermeabile tascabile. Cosa può servire oggi per far fronte alle conseguenze di un attacco RANSOMWARE?…Continua a leggere...

-

IL BULLONE - 23 Gennaio 2020

Oggi voglio parlarvi del più fantastico TOOL di Hacking che mi sia mai capitato di vedere ! Nessun programma su GITHUB. Niente PLUGIN per METASPLOIT. Si tratta semplicemente di questo:…Continua a leggere...

-

Buoni e Cattivi - 19 Dicembre 2019

In questo ultimo periodo dell'anno stiamo assistendo ad una escalation di attacchi informatici, con particolare riguardo al fenomeno del RANSOMWARE. I sistemi informatici di molte Aziende, ma anche di Ospedali…Continua a leggere...

-

CAVALLOCACCHISTI - 02 Dicembre 2019

Di recente sono venuto a conoscenza di questo nuovo termine: "cavallocacchisti". E' stato coniato dal trainer Enrico Luciolli, che qui ci racconta come è nato: «Nella difesa personale i cavallocacchisti…Continua a leggere...

-

FACTOTUM - 21 Novembre 2019

Stanno lì, nel corridoio, pronte ad ogni nostro comando. Fanno TUTTO ! Sono le Stampanti Multifunzione. Sono ormai diventate un tradizionale punto di ritrovo tra i Colleghi di Ufficio. C'è…Continua a leggere...

-

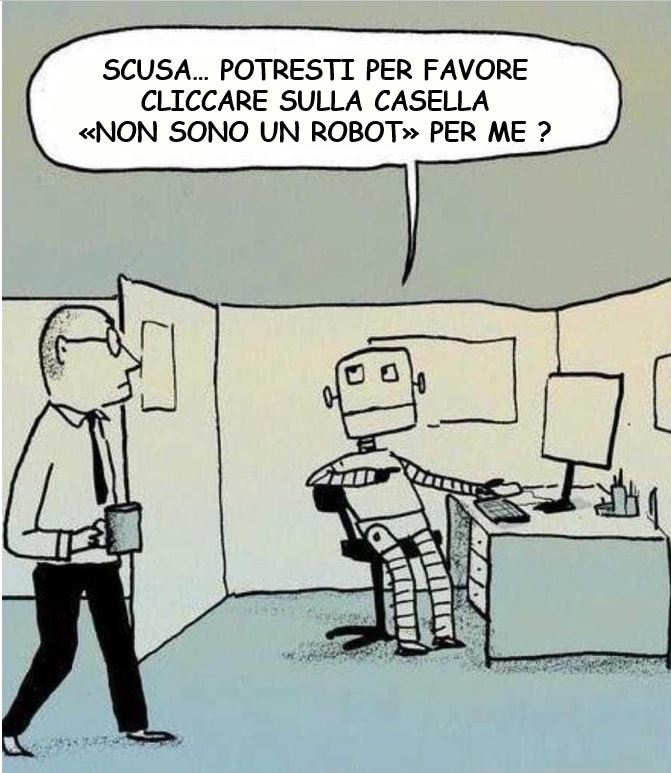

CAPTCHA - 29 Ottobre 2019

CAPTCHA è un acronimo che sta per "Completely Automated Public Turing test to tell Computers and Humans Apart", ovvero "Test di Turing pubblico e completamente automatico per distinguere i Computer…Continua a leggere...

-

Sentinella, allerta ! - 06 Ottobre 2019

Abbiamo provato a mettere una sentinella a guardia dell'accesso della Rete Aziendale, implementando due diverse soluzioni di Network Access Control (NAC). Ecco come è andata... La soluzione NAC 802.1x La…Continua a leggere...

-

Toc Toc – Nac Nac - 16 Agosto 2019

Una sentinella a guardia della Rete Aziendale Come abbiamo visto, la Rete LAN Aziendale non è nativamente dotata di meccanismi di controllo in grado di garantire che solo dispositivi ed…Continua a leggere...

-

In Rete a porta vuota - 16 Luglio 2019

Succede... Anche alle squadre di calcio più famose e blasonate succede ogni tanto di subire un gol "a porta vuota". Forse se ne sente parlare poco, anche perchè fanno più…Continua a leggere...

-

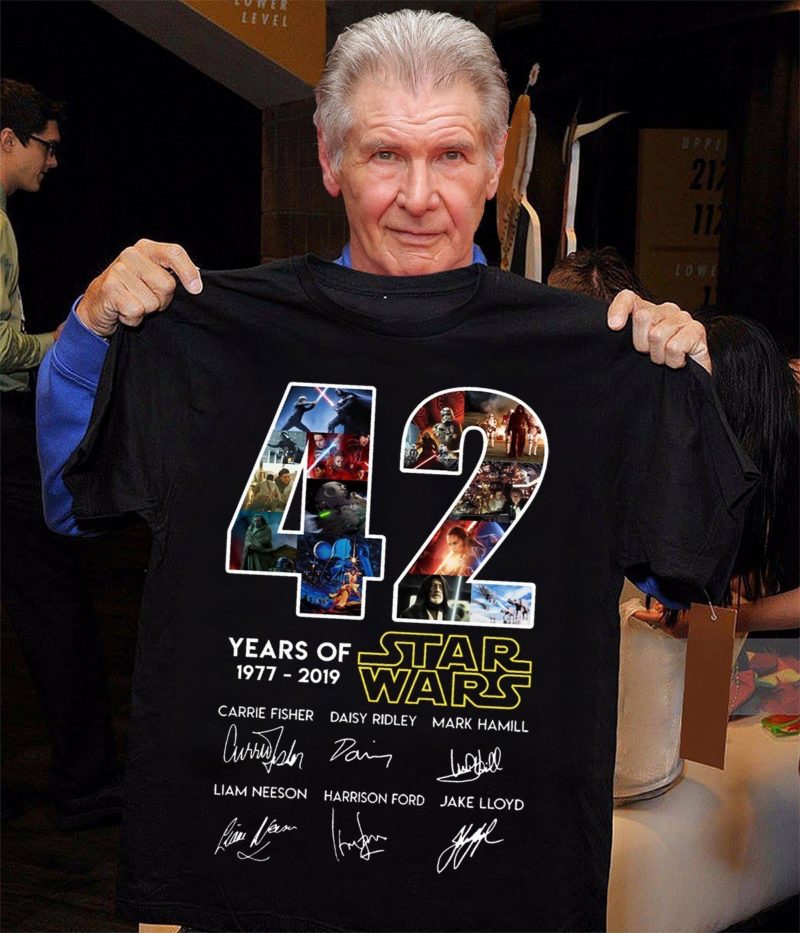

Anche Guerre Stellari fa “42” - 02 Luglio 2019

Auguri di Buon Anniversario ! Per sempre vostro, Autostoppista Cyber Galattico.Continua a leggere...

-

Si salvi chi può - 18 Giugno 2019

Le Security Policy hanno bisogno di ENFORCEMENT Le Security Policy sono lo strumento con cui vengono formalizzate tutte le regole tecniche ed organizzative che si intende mettere in campo per garantire la…Continua a leggere...

-

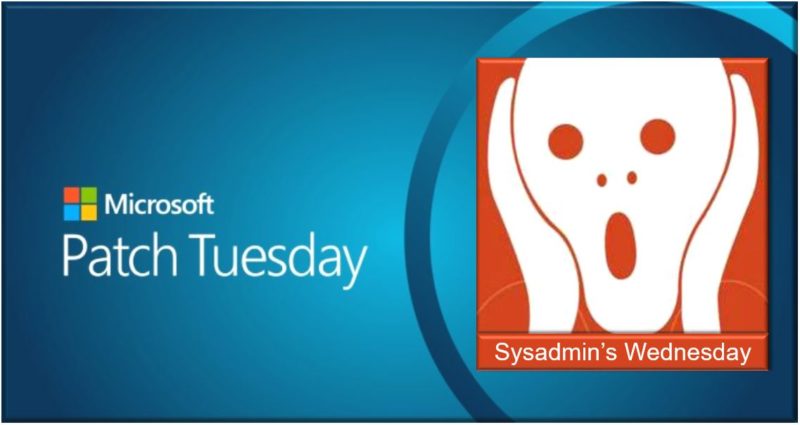

E’ già Mercoledì, e io no - 10 Aprile 2019

(*) "E' già Mercoledì, e io no" è il titolo di un libro di Alessandro Bergonzoni Il 2° Martedì del mese Microsoft rilascia gli aggiornamenti... ...e il Mercoledì successivo gli…Continua a leggere...

-

Il Lato Oscuro - 02 Marzo 2019

Shadow IT è un termine spesso usato per descrivere sistemi e soluzioni IT implementati e usati all’interno delle organizzazioni senza l’approvazione esplicita dell’organizzazione stessa. È inoltre usato, con il termine “Stealth…Continua a leggere...

-

Parole magiche - 28 Gennaio 2019

Gli oggetti magici ESISTONO PER DAVVERO ! Sì, oggetti magici come la Lampada di Aladino e lo Specchio Magico esistono e possono darci le risposte che cerchiamo e - in…Continua a leggere...

-

Qual piuma al vento - 24 Dicembre 2018

Il DATO è MOBILE ! All'inizio non era un gran problema... Sì, i Tablet e gli Smartphone cominciavano a diffondersi e molti dei nostri utenti Aziendali ne possedevano uno, ma…Continua a leggere...

-

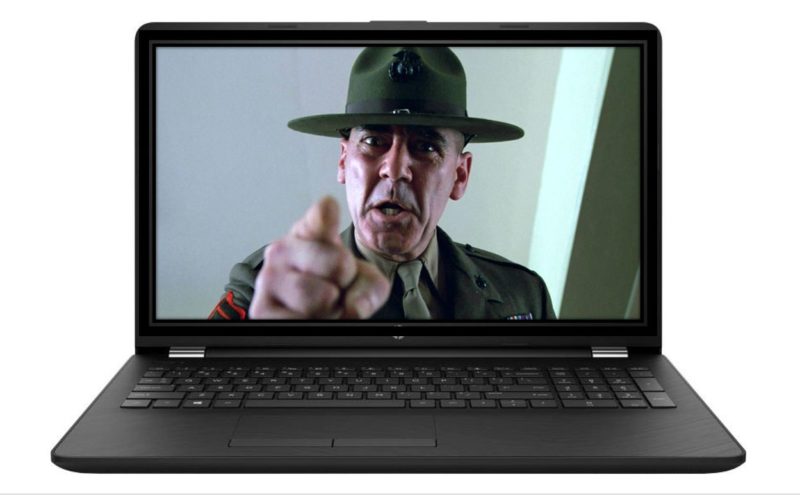

Full Metal Laptop - 11 Novembre 2018

Un altro Laptop Aziendale rubato, eh ? ...che si aggiunge a quello che è stato dimenticato l'altro ieri sul treno ! Ti rendi conto del danno per l'Azienda ? No,…Continua a leggere...

-

UNA volta per tutte - 02 Novembre 2018

UNA volta... Una volta il Personal Computer era solo "personale" e toccava al suo Proprietario gestirlo e configurarlo. L'utente era l'Amministratore del Sistema. Amministrare un PC con MS-DOS non era…Continua a leggere...

-

Codice 7500 - 20 Ottobre 2018

7500 è il codice che i piloti inseriscono sul transponder per segnalare ai radar del traffico aereo la presenza di dirottatori a bordo. Che c'entra con la sicurezza della nostra Rete Aziendale ?…Continua a leggere...

-

L’intercettazione corre sul filo - 02 Ottobre 2018

Cosa viene in mente quando si sente parlare di intercettazioni ? Di solito si pensa subito alla registrazione, l'ascolto e la trascrizione di conversazioni telefoniche tra individui sospettati di qualche…Continua a leggere...

-

CLOUD – Con la testa tra le nuvole - 09 Settembre 2018

Siete mai stati avvolti dalla nebbia ? Di quelle che non riesci neanche a vederti i piedi. Di quelle che non fanno sparire solo le cose, ma anche tutti i…Continua a leggere...

-

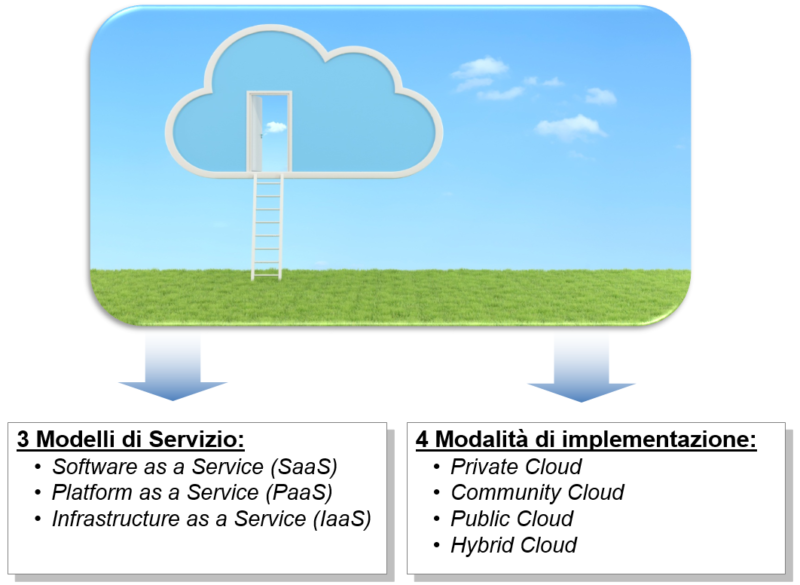

Se il CLOUD fosse un’automobile… - 03 Settembre 2018

Eccoci qua... Siamo entrati nel CLOUD e la prima cosa che scopriamo è che ci sono diversi tipi di CLOUD. Come orientarsi ? Dobbiamo innanzitutto scegliere quale Modello di Servizio…Continua a leggere...

-

L’indefinibile evanescenza del CLOUD - 29 Agosto 2018

Eccoci qua, pronti a partire per il CLOUD ! L'IT ha deciso che anche per la nostra Azienda è ormai ora di "andare in CLOUD" e noi tecnici siamo in…Continua a leggere...

-

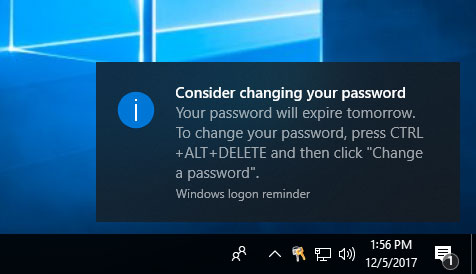

Le password che scadono - 21 Agosto 2018

...ed ecco che Windows ci avvisa che la password sta per scadere ! Occorre trovare in fretta una nuova password per sostituire quella che scade. Ma non una password qualsiasi:…Continua a leggere...

-

Internet e i mostri dell’ID… - 19 Agosto 2018

La recente pubblicazione da parte dell'IETF di questo memo (Oops, we did it again) in considerazione del fatto che Internet e i Social Media vengono oggi sempre più utilizzati a…Continua a leggere...

-

Ho visto cose… - 04 Agosto 2018

Alcuni ricordi che risalgono ai primi kilometri che ho percorso Questo è il primo Computer su cui ho "messo le mani": Il Control Data Corporation - Cyber-76 presso il CINECA.…Continua a leggere...

Riflessioni a ruota libera di un Autostoppista Cyber Galattico