UNA volta...

Una volta il Personal Computer era solo "personale" e toccava al suo Proprietario gestirlo e configurarlo. L'utente era l'Amministratore del Sistema.

Amministrare un PC con MS-DOS non era granchè difficile (c'erano solo due file di configurazione: config.sys e autoexec.bat).

I programmi non si installavano: si copiava il file eseguibile sul disco.

Se un programma funzionava male poteva succedere che il PC si "piantasse" visualizzando strani simboli a video e cessando di rispondere a qualsiasi comando (di solito capitava quando il programma andava per errore a sovrascrivere aree di memoria dedicate al video e/o al sistema operativo).

In questo caso la manovra risolutiva era "SPEGNERE E RIACCENDERE".

ORA invece...

Quello che indebitamente continuiamo a chiamare "Personal Computer" fa parte a pieno titolo dell'Informatica Aziendale: è connesso alla Rete Aziendale, fa parte del Dominio Aziendale e interopera con i Server Aziendali.

E' diventato un oggetto difficile da gestire per i non-sistemisti (processi in background, librerie dinamiche DLL, aggiornamenti di sistema, ecc.) per questo oggi è la Direzione IT che si occupa della gestione della flotta dei PC Aziendali e fornisce supporto agli utenti in caso di problemi.

La Direzione IT è l'Amministratore del Sistema.

Quali POTERI ha l'utente del PC ?

In un contesto Aziendale ci si aspetterebbe che gli utenti non abbiano particolari privilegi amministrativi sui PC che essi utilizzano. Quindi un utente non potrebbe:

- installare nuovi programmi sul PC

- modificare la configurazione del PC

- effettuare aggiornamenti del sistema operativo e dei programmi installati

Queste limitazioni però non fanno parte della configurazione STANDARD di un normale PC (quello che possiamo acquistare in un qualsiasi negozio di elettronica) e quindi sono "mal digerite" dagli utenti Aziendali, che continuano a ritenere - a torto o a ragione - il PC uno strumento personale e che chiedono di poter utilizzare le risorse di elaborazione del PC anche per eseguire attività nuove e non previste dalla configurazione STANDARD, utilizzando nuovi programmi e nuove periferiche.

In gran parte delle Aziende pertanto i PC risultano così configurati:

- Sistema Operativo e programmi Aziendali preinstallati e configurati dall'IT

- Antivirus, Personal Firewall e altre componenti di Security preinstallate dall'IT

- Connessione in Rete Aziendale e al Dominio Aziendale preconfigurate dall'IT

- Aggiornamenti gestiti centralmente dall'IT

- Utenza "Administrator" riservata all'IT

- Utenza "di lavoro" assegnata all'utente del PC e connessa al Dominio

- Utente con privilegi di Amministrazione Locale del PC

In questo modo agli utenti Aziendali vengono forniti dispositivi pre-configurati e dotati di una gestione centralizzata, pur lasciando loro la possibilità di installare nuove applicazioni e modificare la configurazione, secondo necessità.

Grandi poteri, ma le RESPONSABILITA' ?

Ok, abbiamo accontentato gli utenti dando loro il potere di modificare a loro piacimento la configurazione dei PC Aziendali, pur mantenendo una gestione centralizzata da parte dell'IT.

Cosa potrebbe andare storto ?

Da sempre nell'ambito della cyber security si dice che l'ERRORE UMANO è il principale problema per la sicurezza di una infrastruttura IT Aziendale.

Dare agli utenti dei PC Aziendali la possibilità di installare programmi scaricati da chissà dove, di modificare la configurazione del PC, di disabilitare l'antivirus, di configurarsi la connettività verso Internet ed altro non è certamente una buona idea, in quanto basta il minimo errore e la sicurezza della infrastruttura IT dell'Azienda va a farsi benedire !

L'Azienda non può certo pretendere che tutti gli utenti siano dei Sistemisti Esperti, quindi in caso di errori non si può ritenerli RESPONSABILI di aver causato un incidente di sicurezza. D'altro canto la Direzione IT non può sottrarsi all'impegno di garantire la sicurezza dell'infrastruttura IT Aziendale.

Il Progetto «U.N.A» (Utente Non Amministratore)

E' per questo che - tempo fa - è stato lanciato in Azienda il "Progetto U.N.A (Utente Non Amministratore)", avente lo scopo di rimuovere i privilegi di amministrazione locale del PC a suo tempo conferiti agli utenti.

All'epoca il Sistema Operativo installato sui PC era Windows XP e non erano ancora presenti le funzionalità aggiuntive di sicurezza chiamate "User Account Control" (UAC), che sono state introdotte da Microsoft solo a partire da Windows VISTA.

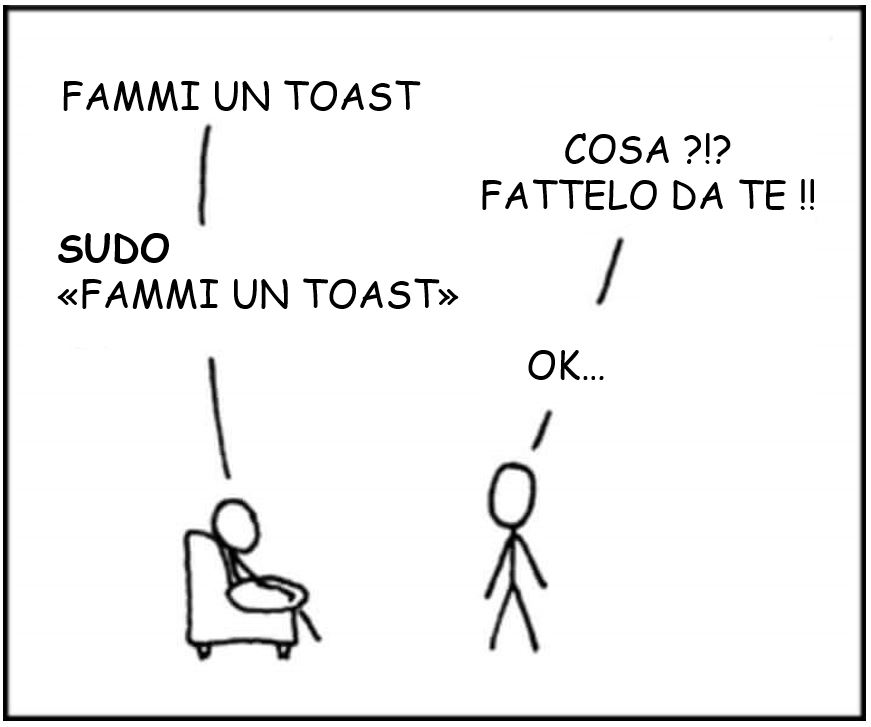

Le funzionalità UAC di Windows somigliano al comando SUDO (Switch User Do) di Unix, in quanto permettono ad un utente non amministratore di assumere temporaneamente i privilegi di amministratore per impartire comandi che altrimenti non sarebbero eseguiti dal sistema.

Questo tipo di soluzione (largamente in uso nel mondo Unix) avrebbe potuto essere un ragionevole compromesso tra le esigenze dell'utente e i requisiti di sicurezza dell'IT.

Gli utenti operano normalmente in un ambiente non privilegiato, che non consente loro di compromettere per errore l'integrità del sistema.

I privilegi dell'utente vengono elevati solo quando necessario e solo per il tempo necessario a compiere l'operazione richiesta.

E' possibile limitare gli utenti che possono fruire di questa funzionalità (l'utente deve far parte del gruppo "sudoers") e l'operazione viene tracciata dal sistema.

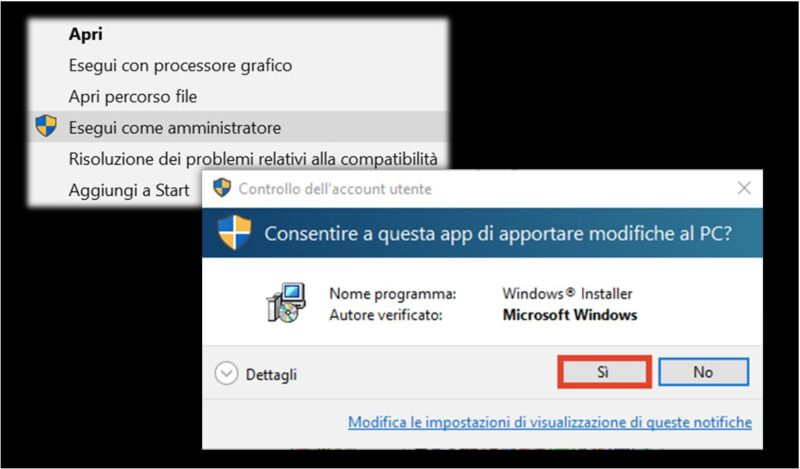

Purtroppo in Windows queste funzionalità sono implementate in un modo diverso:

- viene aggiunta la voce "Esegui come amministratore" al menù contestuale per il lancio dei programmi

- l'esecuzione di programmi che richiedono privilegi di amministratore è subordinata ad una semplice richiesta di consenso all'utente

- l'operazione non viene tracciata e non vengono inviate segnalazioni agli amministratori della Direzione IT

La tipica reazione degli utenti a questi messaggi che provengono dall'User Account Control di Windows è quindi quella di cliccare su "Sì" senza porsi problemi.

Scartata la soluzione "User Account Control" di Windows, si è quindi deciso di revocare i privilegi amministrativi a tutti gli utenti Aziendali.

Come è andata ?

Non vi nascondo che il primo impatto è stato piuttosto duro...

Abbiamo dovuto affrontare svariati problemi, ma siamo sempre riusciti a trovare una soluzione.

Programmi che richiedono privilegi amministrativi

Purtroppo esistono programmi del genere. In molti casi si tratta di programmi sviluppati senza tenere in alcun conto la sicurezza. Solo in rari casi si tratta di programmi che debbono realmente svolgere particolari operazioni a livello di sistema. La soluzione adottata in questi casi è stata quella di creare una apposita utenza "di servizio" (non interattiva) con privilegi amministrativi e configurarla per il lancio di questi programmi.

Installazione di nuovi programmi

Capita che gli utenti si trovino nella necessità di installare programmi "freeware" o versioni di prova. In questo caso l'utente deve fare richiesta all'Help Desk che, dopo aver verificato che il programma sia privo di malware / adware e che il suo utilizzo non violi i diritti di proprietà intellettuale, provvede alla installazione sul PC. L'elenco dei programmi installati su ogni PC viene mantenuto aggiornato da un apposito "agent".

Installazione di drivers per nuove periferiche

L'installazione di gran parte dei drivers necessari avviene automaticamente all'atto della connessione della periferica al PC, senza richiedere privilegi amministrativi. Nei casi in cui ciò non avvenga si procede tramite l'Help Desk, come per l'installazione di nuovi programmi.

Utenti "recalcitranti"

La rimozione dei privilegi amministrativi è stata vissuta da alcuni utenti quasi come un "affronto alla libertà". In questo caso è stata determinante l'azione persuasiva dell'Help Desk, che ha spiegato con grande pazienza le ragioni alla base di questa scelta e si è sempre messa a disposizione degli utenti per la soluzione di eventuali problemi legati all'operatività del PC.

Applicazioni "PORTABLE"

La rimozione dei privilegi amministrativi non ha impedito agli utenti di installare sul PC Applicazioni "portable". In questi casi infatti l'installazione del programma richiede solo la copia dei file in una qualsiasi cartella del PC e quindi non viene bloccata dal sistema. Resta comunque il fatto che questi programmi - anche quando presenti - non possono eseguire operazioni privilegiate che potrebbero mettere a rischio l'integrità del PC.

UNA volta per tutte... ce l'abbiamo fatta !

Abbiamo migliorato la sicurezza dei PC Aziendali evitando che operazioni errate svolte dagli utenti potessero avere gravi ripercussioni sulla sicurezza dell'intera infrastruttura.

Gli interventi dell'Help Desk per rimettere a posto le configurazioni dei PC si sono praticamente ridotti a ZERO.

Gli utenti si sono abituati a non essere amministratori del PC Aziendale e, tutto sommato, si sentono più tranquilli sapendo che possono contare sul supporto di personale tecnico qualificato per risolvere qualsiasi problema ICT.

Ma... i Tablet e gli Smartphone Aziendali ?

Eh, questo è tutto un altro discorso ! Ne parleremo presto...

Restate sintonizzati !

Cordialmente vostro,

Autostoppista Cyber Galattico.

Quando il risultato è raggiunto con grande fatica viene apprezzato ancor più.

Quello dell'eliminazione degli utenti con privilegi di amministratore locale è forse proprio uno di questi casi...

Buongiorno a tutti,

premetto che sono un amministratore di sistema. Ma come la mettiamo con il discorso privacy? Ora gli amministratori hanno il pieno controllo del pc. Chi protegge gli utenti finali da amministratori pc inetti che "spiano" gli utenti? Vengono eseguite routine conosciute solo dagli amministratori. Cosa fanno queste routine? Come utente finale non le posso bloccare e osso ritenere che queste routine mi stiano controllando...

Il Garante Privacy, con il Provvedimento "Amministratori di Sistema" (https://www.garanteprivacy.it/web/guest/home/docweb/-/docweb-display/docweb/1577499), affronta questo tema dando precise indicazioni anche in merito al controllo dell'operato di questi Amministratori ai fini di tutelare la privacy degli utenti dei PC Aziendali...